How to create ovpn file

How to create ovpn file

Рецепт простого приготовления OpenVPN. Пошаговая инструкция

Приветствую, хабралюди. Не буду писать традиционное «этой мой первый топик на Хабре, не судите строго». Наоборот — обоснованная критика приветствуется, т.к. я не имею большого опыта написания статей и буду признателен за любую реакцию.

Предупреждение номер раз. Данный пост, скорее всего, не будет интересен гуру от мира сетей. Он в первую очередь адресован тем, чьи интересы лежат в других областях мира IT, но им свойственно любопытство и интересно все новое. Поэтому для тех, кто «в теме» текст может показаться набором известных истин и банальностей. Господа, я стремлюсь не удивить вас, а помочь менее продвинутым в данной области. Все нижесказанное будет касаться исключительно компьютеров под управлением различных версий Windows.

Предупреждение намбер ту. Я также не считаю себя гуру и могу ошибаться/допускать неточности в некоторых утверждениях и суждениях. Однако сам алгоритм действий по настройке рабочий и проверен лично.

Предупреждение три. Много букв. Пишу намеренно подробно, как следствие – обширно.

Если вышесказанное вас не испугало – приступим.

Для начала с помощью wiki напомню, что такое VPN и чем, собственно, оно может быть полезно. VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например Интернет). Теперь по-русски. При необходимости можно безопасно объединить сколь угодно удаленные компьютеры так, что они будут считать себя членами одной локальной сети со всеми вытекающими отсюда выгодами и удобствами, был бы только у них доступ в интернет.

Пример первый: ваш домашний провайдер имеет двойной тариф, локальный (дешевый и шустрый коннект) и внешний, «в мир» (подороже и медленней). На одном из недомашних компьютеров, к которым у вас есть доступ (например, рабочем), есть анлим-интернет с хорошей скоростью. Морально-этическо-правовые аспекты оставим в стороне, сейчас нас интересует сугубо технический аспект – можно ли нам получить выход в мир через упомянутый анлим-канал по тарифам локального трафика? Ответ – можно, VPN нам в помощь.

Пример два: находясь вне дома, возникает необходимость получить доступ к файлам домашнего компа. При чем доступ надёжно шифрованный, ибо начинающих кулхацкеров в сети (возможно, и в вашей локальной) хватает и многие из них могут не иметь даже приблизительных понятий о спуфинге, стеке TCP/IP и прочих мудрёных «моделяхоси», но зато знают, как запускать программы типа «Cain&Abel», умеющих не только перехватывать большинство передаваемых в достижимом сегменте сети паролей, но и услужливо брутфорсить те из них, которые зашифрованы, но выбраны не очень качественно. Наряду с другими способами, VPN нам в помощь вновь – весь трафик надёжно шифруется с использованием открытых и годами проверенных алгоритмов и механизмов.

Для организации VPN желательно, чтобы хотя бы одна сторона организовываемого канала имела «честный» IP-адрес. Можно реализовать и между двумя частными сетями с «серыми» IP-адресами за NAT-ом или прокси-сервером, придётся лишь дополнительно привлечь на помощь Hamachi, или обойтись «пробросом порта» (методом “connect” для прокси), если есть доступ к настройкам сервера/роутера. Далее я рассматриваю именно такой случай.

Вариантов организации виртуального частного канала достаточно много, я хочу рассказать об одном из них, бесплатном и общедоступном, как и явствует из названия – OpenVPN. Еще одно преимущество данного ПО в том, что оно кросс-платформенно. Соединяемые компьютеры могут иметь разные ОС, *nix в том числе, но настройка таких машин выходит за рамки данной статьи.

Несомненно, каждый при желании и известной настойчивости может самостоятельно разобраться с установкой и настройкой данного клиент-серверного софта, поэтому цель данной статьи – предупредить о тех граблях, на которые довелось наступить мне, чтобы сэкономить время другим для анализа своих. Итак, (наконец-то!) что и как нужно делать?

2. Ставим. Сперва на стороне будущего сервера. Потом повторим на стороне клиента (это немного проще), хотя последовательность не принципиальна. Я, как существо ленивое, согласился с путями установки по умолчанию (C:\Program Files\OpenVPN\), за что поплатился первыми граблями.

Проблема: при работе софт некорректно отрабатывает пути к конфигурационным файлам, которые содержат пробелы.

Решение: ставить в корень диска в отдельную подпапку без пробелов в названии или же позже «экранировать» в конфигах такие пути кавычками. Я экранировал и дальнейшее описание основано на стандартном пути установки.

3. Для установки шифрованного соединения с удаленной машиной потребуются сертификаты для каждой из сторон виртуального канала, которые будут подтверждать, что они именно те, за кого себя выдают. Их можно купить (сотни долларов в год, хотя бывают и триальные варианты до 90 дней) в одном из многочисленных центрах сертификации (CA). Плюс такого решения – ни одна операционная система или браузер не будет истерить, что сертификат выдан неизвестным поставщиком и «хозяина, одумайся, кому ты веришь?». Минус очевиден – расходы. Второй вариант – создать такие сертификаты самому, соорудив свой локальный CA для личных нужд. Способов для этого есть достаточно много, важно лишь внимательно отнестись к параметрам готовых сертификатов (а именно сличать «отпечатки» (thumbprint или хэши) сгенерированного и внедряемого), которые вы будете подсовывать OpenVPN и убедиться в том, что это именно созданные вами, а не злым хакером, который хочет утащить весь ваш архив фотографий обнаженной подружки деловой корреспонденции, узнавшем о ваших планах использовать VPN и каким-либо образом подменившем сертификат на свой. Ситуация, конечно, практически невероятная и скажем прямо – параноидальная, но безопасность – так безопасность. Это, пожалуй, самое уязвимое место в самой идее использования сертификатов и ключей — их подмена при однократной передаче по сети от СА к сторонам VPN-канала и реализация атаки «man in the middle».

Я упомяну лишь о двух способах создания сертификатов. Первый – с использованием серверной винды. Процедура не самая быстрая и очевидная, но вполне осуществимая. Однако в данном случае удобнее все же использовать второй – встроенные средства самого OpenVPN на любой винде.

Для тех, кто хочет побыстрее и не боится повторять чужие ошибки: все ниже написанное про создание ключей и сертификатов кратко изложенно на английском в файле C:\Program Files\OpenVPN\easy-rsa\README.txt.

Распишу подробнее и расскажу, на чем возникали проблемы у меня.

Центр сертификации, ключи, сертификаты

a. Переходим в C:\Program Files\OpenVPN\easy-rsa

b. Открываем openssl.cnf.sample, правим по необходимости. Тут действует стандартное правило – «не уверен – не трогай». К слову, данный файл можно вообще не менять, настройка по дефолту вполне рабочая. Но если руки чешутся: например, некоторые значения переменных будут обязательны для ввода пользователем при создании сертификата, но их можно задать заранее по умолчанию и они будут отображены как вариант ответа в квадратных скобках, их можно будет применить простым нажатием Enter. Такие переменные обозначены «match». Нетребуемые параметры обозначены «optional». Обязательные для ввода и уникальные параметры, которые каждый раз нужно вводить вручную обозначены «supplied» (такие переменные крайне не рекомендуется переводить в другой статус).

Можно настроить срок действия сертификатов (по умолчанию – 10 лет), ограничения на длину контактной информации пользователя и прочее. Сохраняем под именем openssl.cnf.

d. Возвращаемся в проводнике в easy-rsa и правим файл vars.bat (советую открыть его WordPad-ом, если открывать из контекстного меню Проводника «изменить» можно получить очередные грабли — сообщение о том, что файл не найден с предложением создать новый, виной тому все тот же пробел в пути). Все параметры снабжены комментариями, разобраться, что к чему, несложно. По большому счёту там все тоже можно оставить по умолчанию, однако по патриотическим соображениям можно и поменять страну, город, вписать свой e-mail. Это ни на что влиять не будет, а просто будет отображаться как информация в сертификатах. Обратите внимание на переменную KEY_DIR=keys. Это название подпапки, которую нужно будет создать после сохранения vars.bat в easy-rsa, там будут лежать ключи и сертификаты, необходимые для шифрования. Имя можно поменять, но не забудьте это отобразить в переменной KEY_DIR.

e. Не забываем создать папку keys или ваш вариант названия.

g. Запускаем vars.bat, запускаем clean-all.bat (и снова не забываем — в консоли!)

h. Создаем ключ центра сертификации: запускаем vars.bat, запускаем build-ca.bat отвечаем на вопросы. На все можно отвечать Enter-ом, используя предложенные варианты по умолчанию, кроме уникального ответа на вопрос «Common Name» (т.е. вашего имени или имени компьютера). Пару раз подтвердить намерения, согласиться подписать.

Результат: файл-сертификат центра сертификации «ca.crt» и файл-закрытый ключ СА «ca.key» в папке Keys. Все закрытые ключи необходимо надежно хранить, имея их можно расшифровать все натужно и старательно зашифрованное.

i. Создаем ключ Диффи-Хелмана (что это и зачем – можно прочесть в wiki, если лень — просто примем тот факт, что это нужно): запускаем vars.bat, запускаем build-dh.bat, немного ждем и любуемся процессом. Если запускать build-dh.bat не в консоли, а мышью, то ничего не происходит, опять таки не забываем, я на эти грабли потратил несколько часов.

l. Все. Не прошло и получаса, как мы создали необходимые ключи и сертификаты для клиента и сервера и сэкономили несколько сотен долларов.

Настройка

4. Теперь собственно настройка OpenVPN. Опять придётся править конфиг-файлы, это наследие linux-корней программы. Переходим в C:\Program Files\OpenVPN\sample-config, копируем оттуда client.ovpn и server.ovpn, кладем их в C:\Program Files\OpenVPN\config.

a. Настройка клиента

В C:\Program Files\OpenVPN\config открываем (можно просто двойным кликом) client.ovpn, читаем комментарии к каждой переменной, меняем нужные нам. Закомментированные варианты начинаются с “;”, действующие (и рекомендуемые) – без точки с запятой в начале. С большинством рекомендованных параметров можно согласиться, как минимум обязательно нужно изменить следующие параметры:

«ca ca.crt». Тут нужно указать полный путь к сертификату центра сертификации. Если ваш путь установки программы совпадает с моим, то он лежит в easy-rsa\keys. Внимание, грабли: в конфигах сервера и клиента в путях к файлам нужно использовать не однократные, а двойные слеши. Это особенность программы. Про еще одни грабли я упоминал ранее: пути содержат пробел, поэтому их необходимо взять в кавычки. Переменная ca будет выглядеть так:

ca «C:\\Program Files\\OpenVPN\\easy-rsa\\keys\\ca.crt»

remote: тут нужно указать IP-адрес сервера и через пробел порт, на котором он будет слушать входящие подключения (порт настраивается при конфигурации сервера).

Небольшое отступление. Так как инициатором соединения в клиент-серверных моделях выступает клиент, то именно сервер должен обладать «честным» IP-адресом или хотя бы находится за сервером/роутером, к которым есть доступ, с таковым. Я настраивал VPN между рабочим (за NAT-ом) и домашним (аналогично) компами, домашний имеет «серый» IP-адрес, но это легко решилось «пробросом» порта (я выбрал 7000) роутера на этот комп, так как у роутера постоянный и «честный» адрес в сети.

Остальные переменные я оставил по умолчанию, вы можете поменять нужное, они хорошо описаны.

b. Настройка сервера.

Переменная port – указываем UDP-порт (или TCP-порт, если вы сменили протокол в переменной proto, нужно только чтобы значение proto совпадало на сторонах клиента и сервера), который сервер будет слушать. Можно выбрать любое значение от 1025 до 65535, важно чтобы оно не конфликтовало с другим серверным софтом, если таковой имеется (или другими программами, которые могут быть привязаны к конкретному порту, например торрент-качалки).

Аналогично клиентским, переменные ключей и сертификатов:

ca «C:\\Program Files\\OpenVPN\\easy-rsa\\keys\\ca.crt» (сертификат СА один, клиенту и серверу указывается один и тот же)

Плюс ключ Диффи-Хелмана:

dh «C:\\Program Files\\OpenVPN\\easy-rsa\\keys\\dh1024.pem»

Переменная server. Определяет частную («серую») сеть, из диапазона которой будут выбраны IP-адреса для соединяемых компьютеров. При организации VPN средствами OpenVPN на сервере и на клиенте появляются новые виртуальные сетевые интерфейсы, которые винда, благодаря драйверам в комплекте, считает вполне полноценными реальными сетевыми картами. Их настройки и определяются этой переменной. В большинстве случаев можно оставить по умолчанию.

Остальные переменные так же можно не менять, упомяну еще только про переменную verb. Она определяет подробность логов, которые будут вестись на стороне сервера про все события и ошибки. Значение 1 – самый минимум подробности, значение 9 вас впечатлит. Так для одной попытки неудачного коннекта я получил лог-файл весом порядка 600 кб. Разумно оставить 3, или повысить до 4-5 при необходимости тщательного анализа ошибок.

5. Теперь необходимо расположить нужные файлы на сторонах сервера и клиента. Самый простой вариант – установить на каждой стороне программу и все файлы, настроенные по алгоритму выше, скопировать в соответствующие папки. Если подходить тщательно и канонично – на стороне клиента оставить только клиентские ключи, сертификаты и сертификат центра сертификации, удалив все, что касается СА и сервера, на стороне сервера удалить все клиентское. Разумно – предварительно забекапив.

Запуск.

6. Настройка завершена, можно пытаться запустить все это. (Не забудьте открыть нужные порты и IP-адреса в файерволах!) Для этого есть два варианта:

или

b. Запускаем графическую оболочку C:\Program Files\OpenVPN\bin\ openvpn-gui-1.0.3.exe – Правая кнопка мыши на значке в трее – server – connect (для клиента – client – connect). В случае удачи на клиенте увидим поп-ап окошко из трея вида:

«Assigned IP: 10.8.0.6» и значок позеленеет.

7. Еще одни, последние грабли, с которыми мне довелось столкнуться. Если системная служба “DHCP-клиент” не запущена на клиенте (а я ее намеренно отключил сразу после установки винды, так как IP-адрес у машины постоянный), он не сможет получить IP-адрес, который ему будет пытаться выдать сервер. При чем графическая оболочка будет рапортовать, что адрес получен, но в сетевых подключениях в системной таблице маршрутизации мы этого не увидим.

Применение

8. Связь есть, что теперь? А теперь – только от вашей фантазии все зависит. Можно поставить дома ftp-сервер, слушающий ай-пи адрес виртуального канала (прощай, проблема открытой передачи логина и пароля по протоколу ftp), можно использовать что-то вроде R-Admin-а или его бесплатного аналога TightVNC, можно из дому ходить в интернет через удаленный шлюз (пример первый; правда, для этого нужно будет еще немного повозиться (как минимум — включить) с маршрутизацией на удаленном шлюзе и не забыть, что просто изменив шлюз по умолчанию на удаленный, можно потерять инет вместе с туннелем вообще; тут пригодиться раскомменитровать в настройках сервера переменную push «redirect-gateway def1 bypass-dhcp»). Можно настроить удаленную синхронизацию файлов. В общем, можно сделать все, что можно в локальной сети. И при этом безопасно. Так как туннель поднимается на транспортном уровне OSI – в него можно «завернуть» любое сетевое приложение.

А если к этому еще и прикрутить Wake-On-Lan — получается весьма удобная штука для самых разных применений.

P.S. Так сказать во избежание. Я не имею никакого отношения к проекту OpenVPN.

P.P.S. Картинки честно сперты, ссылки присутствуют.

UPD. Форматирование немного поправил.

Кроме того хочу внести некоторую ясность. Я не ставил перед собой задачу «раскрыть тему Open VPN»: для этого есть соответствующий сайт с подробной документацией. Я не ставил перед собой цель описать все переменные в конфигах: они и так описаны в самих файлах конфигурации, каждая минимум абзацем. Да и при такой подробности изложения статья получилась бы совершенно нечитабельно-огромной и унылой. Я хотел описать набор действий, минимально необходимый для того, чтобы все это запустить. А дальнейший тюнинг и тонкая настройка под конкретные задачи и конфигурации сети — это уже тема отдельной статьи.

UPD-2.Софт обновился до OpenVPN 2.1.1 (released on 2009.12.11), поэтому ссылку в статье обновил. Список изменений тут.

OpenVPN Support Forum

Community Support Forum

Creating / Generating a ovpn file?

Creating / Generating a ovpn file?

Post by spierce7 » Sat Nov 17, 2018 3:22 am

Re: Creating / Generating a ovpn file?

Post by TinCanTech » Sat Nov 17, 2018 4:07 am

#################################################

# Sample OpenVPN 2.0 config file for #

# multi-client server. #

# #

# This file is for the server side #

# of a many-clients one-server #

# OpenVPN configuration. #

# #

# OpenVPN also supports #

# single-machine single-machine #

# configurations (See the Examples page #

# on the web site for more info). #

# #

# This config should work on Windows #

# or Linux/BSD systems. Remember on #

# Windows to quote pathnames and use #

# double backslashes, e.g.: #

# «C:\\Program Files\\OpenVPN\\config\\foo.key» #

# #

# Comments are preceded with ‘#’ or ‘;’ #

#################################################

# Which local IP address should OpenVPN

# listen on? (optional)

;local a.b.c.d

# Which TCP/UDP port should OpenVPN listen on?

# If you want to run multiple OpenVPN instances

# on the same machine, use a different port

# number for each one. You will need to

# open up this port on your firewall.

port 1194

# TCP or UDP server?

;proto tcp

proto udp

# «dev tun» will create a routed IP tunnel,

# «dev tap» will create an ethernet tunnel.

# Use «dev tap0» if you are ethernet bridging

# and have precreated a tap0 virtual interface

# and bridged it with your ethernet interface.

# If you want to control access policies

# over the VPN, you must create firewall

# rules for the the TUN/TAP interface.

# On non-Windows systems, you can give

# an explicit unit number, such as tun0.

# On Windows, use «dev-node» for this.

# On most systems, the VPN will not function

# unless you partially or fully disable

# the firewall for the TUN/TAP interface.

;dev tap

dev tun

# Windows needs the TAP-Win32 adapter name

# from the Network Connections panel if you

# have more than one. On XP SP2 or higher,

# you may need to selectively disable the

# Windows firewall for the TAP adapter.

# Non-Windows systems usually don’t need this.

;dev-node MyTap

# SSL/TLS root certificate (ca), certificate

# (cert), and private key (key). Each client

# and the server must have their own cert and

# key file. The server and all clients will

# use the same ca file.

#

# See the «easy-rsa» directory for a series

# of scripts for generating RSA certificates

# and private keys. Remember to use

# a unique Common Name for the server

# and each of the client certificates.

#

# Any X509 key management system can be used.

# OpenVPN can also use a PKCS #12 formatted key file

# (see «pkcs12» directive in man page).

ca ca.crt

cert server.crt

key server.key # This file should be kept secret

# Network topology

# Should be subnet (addressing via IP)

# unless Windows clients v2.0.9 and lower have to

# be supported (then net30, i.e. a /30 per client)

# Defaults to net30 (not recommended)

;topology subnet

# Configure server mode and supply a VPN subnet

# for OpenVPN to draw client addresses from.

# The server will take 10.8.0.1 for itself,

# the rest will be made available to clients.

# Each client will be able to reach the server

# on 10.8.0.1. Comment this line out if you are

# ethernet bridging. See the man page for more info.

server 10.8.0.0 255.255.255.0

# Maintain a record of client virtual IP address

# associations in this file. If OpenVPN goes down or

# is restarted, reconnecting clients can be assigned

# the same virtual IP address from the pool that was

# previously assigned.

ifconfig-pool-persist ipp.txt

# Configure server mode for ethernet bridging.

# You must first use your OS’s bridging capability

# to bridge the TAP interface with the ethernet

# NIC interface. Then you must manually set the

# IP/netmask on the bridge interface, here we

# assume 10.8.0.4/255.255.255.0. Finally we

# must set aside an IP range in this subnet

# (start=10.8.0.50 end=10.8.0.100) to allocate

# to connecting clients. Leave this line commented

# out unless you are ethernet bridging.

;server-bridge 10.8.0.4 255.255.255.0 10.8.0.50 10.8.0.100

# Configure server mode for ethernet bridging

# using a DHCP-proxy, where clients talk

# to the OpenVPN server-side DHCP server

# to receive their IP address allocation

# and DNS server addresses. You must first use

# your OS’s bridging capability to bridge the TAP

# interface with the ethernet NIC interface.

# Note: this mode only works on clients (such as

# Windows), where the client-side TAP adapter is

# bound to a DHCP client.

;server-bridge

# Push routes to the client to allow it

# to reach other private subnets behind

# the server. Remember that these

# private subnets will also need

# to know to route the OpenVPN client

# address pool (10.8.0.0/255.255.255.0)

# back to the OpenVPN server.

;push «route 192.168.10.0 255.255.255.0»

;push «route 192.168.20.0 255.255.255.0»

# To assign specific IP addresses to specific

# clients or if a connecting client has a private

# subnet behind it that should also have VPN access,

# use the subdirectory «ccd» for client-specific

# configuration files (see man page for more info).

# EXAMPLE: Suppose the client

# having the certificate common name «Thelonious»

# also has a small subnet behind his connecting

# machine, such as 192.168.40.128/255.255.255.248.

# First, uncomment out these lines:

;client-config-dir ccd

;route 192.168.40.128 255.255.255.248

# Then create a file ccd/Thelonious with this line:

# iroute 192.168.40.128 255.255.255.248

# This will allow Thelonious’ private subnet to

# access the VPN. This example will only work

# if you are routing, not bridging, i.e. you are

# using «dev tun» and «server» directives.

# EXAMPLE: Suppose you want to give

# Thelonious a fixed VPN IP address of 10.9.0.1.

# First uncomment out these lines:

;client-config-dir ccd

;route 10.9.0.0 255.255.255.252

# Then add this line to ccd/Thelonious:

# ifconfig-push 10.9.0.1 10.9.0.2

# If enabled, this directive will configure

# all clients to redirect their default

# network gateway through the VPN, causing

# all IP traffic such as web browsing and

# and DNS lookups to go through the VPN

# (The OpenVPN server machine may need to NAT

# or bridge the TUN/TAP interface to the internet

# in order for this to work properly).

;push «redirect-gateway def1 bypass-dhcp»

# Certain Windows-specific network settings

# can be pushed to clients, such as DNS

# or WINS server addresses. CAVEAT:

# http://openvpn.net/faq.html#dhcpcaveats

# The addresses below refer to the public

# DNS servers provided by opendns.com.

;push «dhcp-option DNS 208.67.222.222»

;push «dhcp-option DNS 208.67.220.220»

# Uncomment this directive to allow different

# clients to be able to «see» each other.

# By default, clients will only see the server.

# To force clients to only see the server, you

# will also need to appropriately firewall the

# server’s TUN/TAP interface.

;client-to-client

# Uncomment this directive if multiple clients

# might connect with the same certificate/key

# files or common names. This is recommended

# only for testing purposes. For production use,

# each client should have its own certificate/key

# pair.

#

# IF YOU HAVE NOT GENERATED INDIVIDUAL

# CERTIFICATE/KEY PAIRS FOR EACH CLIENT,

# EACH HAVING ITS OWN UNIQUE «COMMON NAME»,

# UNCOMMENT THIS LINE OUT.

;duplicate-cn

# The keepalive directive causes ping-like

# messages to be sent back and forth over

# the link so that each side knows when

# the other side has gone down.

# Ping every 10 seconds, assume that remote

# peer is down if no ping received during

# a 120 second time period.

keepalive 10 120

# Select a cryptographic cipher.

# This config item must be copied to

# the client config file as well.

# Note that v2.4 client/server will automatically

# negotiate AES-256-GCM in TLS mode.

# See also the ncp-cipher option in the manpage

cipher AES-256-CBC

# Enable compression on the VPN link and push the

# option to the client (v2.4+ only, for earlier

# versions see below)

;compress lz4-v2

;push «compress lz4-v2»

# For compression compatible with older clients use comp-lzo

# If you enable it here, you must also

# enable it in the client config file.

;comp-lzo

# The maximum number of concurrently connected

# clients we want to allow.

;max-clients 100

# It’s a good idea to reduce the OpenVPN

# daemon’s privileges after initialization.

#

# You can uncomment this out on

# non-Windows systems.

;user nobody

;group nobody

# The persist options will try to avoid

# accessing certain resources on restart

# that may no longer be accessible because

# of the privilege downgrade.

persist-key

persist-tun

# Output a short status file showing

# current connections, truncated

# and rewritten every minute.

status openvpn-status.log

# By default, log messages will go to the syslog (or

# on Windows, if running as a service, they will go to

# the «\Program Files\OpenVPN\log» directory).

# Use log or log-append to override this default.

# «log» will truncate the log file on OpenVPN startup,

# while «log-append» will append to it. Use one

# or the other (but not both).

;log openvpn.log

;log-append openvpn.log

# Set the appropriate level of log

# file verbosity.

#

# 0 is silent, except for fatal errors

# 4 is reasonable for general usage

# 5 and 6 can help to debug connection problems

# 9 is extremely verbose

verb 3

# Silence repeating messages. At most 20

# sequential messages of the same message

# category will be output to the log.

;mute 20

# Notify the client that when the server restarts so it

# can automatically reconnect.

explicit-exit-notify 1

OpenVPN setup and custom configurations

It’s not often that I find a very complete setup guide that covers many aspects of what I want to achieve. However, digitalocean’s guide for setting up an openvpn server is excellent and very well written. It covers many (most) of the things I implement on any openvpn server I setup.

In this writeup I’ll simply cover some of the things that aren’t in digitalocean’s guide and that I usually implement to meet specific use cases.

If you’re setting up an openvpn server, please check out their guide and follow along. Much of what I cover here would depend on a setup similar to what is outlined by digitalocean.

Generating client configurations

This is covered well in the digitalocean guide, but I thought I would note down the commands used here as it’s something I use/do often.

Generate a client key

First, generate the client key by cd’ing into your openvpn-ca (cert authority folder) and sourcing the variables required:

Then simply generate a client key with

replace with the name of the client key you want

If you followed the digitalocean guide you’ll now be able to generate an ovpn client config that contains the key and everything needed for a client to securely connect to your openvpn server by

This will create a client key in

/client-configs/files that can be transferred to the client.

Assigning static IP addresses to particular client configurations

You might want/need to map certain client configurations to a static ip address in the openvpn ip pool. For this use case you would generally have a ip range for static ip addresses, and a separate (non-conflicting) range for dynamic ip address assignment (i.e. standard clients connect and receive an dynamic ip address subject to availability).

Such a configuration requires several changes to server.conf and the creation of a folder which holds a client-name config file (which contains the static ip address to assign) for each config you wan to assign a static ip address to.

server.conf changes

Here we’ll do two things, define an ip address range for dynamic assignment, and enable the folder to hold client static ip address files.

Let’s start with changing the dynamic ip range. For this example we’re going to set the dynamic ip range from 10.8.0.100 to 10.8.0.200:

Next, lets uncomment the client-config-dir directive:

You’ll note that I give the absolute path to the ccd folder (just my preference).

Don’t forget to actually create the ccd folder:

Let’s now restart openvpn

Create files for each client you want to assign an ip address to

Here we simply add a file, which must have the same name as the client configuration.

For example, suppose we have a client configuration named «client1» which has the ovpn file «client1.ovpn», that we want to assign the ip address «10.8.0.2» to. We would do the following:

and then add the following line

You DO NOT need to restart the openvpn server after adding client configs. Each time a client connects openvpn will check for a corresponding (named) file in the ccd folder.

Enabling split-tunnel for a specific client

If you’ve setup your openvpn server to route all client traffic through the tunnel, you might want a specific client to ignore this and only use the tunnel for connections to other machines on the VPN.

An example for this might be when using an VPN connection to securely connect machines together for node_exporter monitoring (Prometheus) as alluded to in Create a persistent SSH tunnel between servers with systemd (a VPN is an alternative to that article and the preferred approach).

To ignore the server’s redirect-gateway directive, add the following to the client’s ovpn config file:

Note this requires at least openvpn version 2.4. For older versions see here.

Overriding DNS settings for server in client configutation

Openvpn server.conf allows you to define DNS addresses such as addresses for OpenDNS etc. These addresses with then be pushed to the client to implement when it connects to the server.

Replace x.x.x.x and y.y.y.y with your preferred DNS addresses above.

Honour DNS config pushed from server on Arch Linux client

On a few of my Arch (and Manjaro) machines, they weren’t using DNS configs being pushed from the OpenVPN server.

As outlined in on the Arch Wiki, I needed to add the following to my client config (.ovpn):

If OpenVPN doesn’t reconnect after wake

On one of my laptops (running Manjaro) the openvpn client wouldn’t reconnect after waking from sleep. As outlined in the Arch wiki, you can quickly add a systemd service which sends a SIGHUP signal to OpenVPN which forces a reconnect to occur:

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

OpenVPN объединяем ключи и конфигурацию клиента в один файл

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

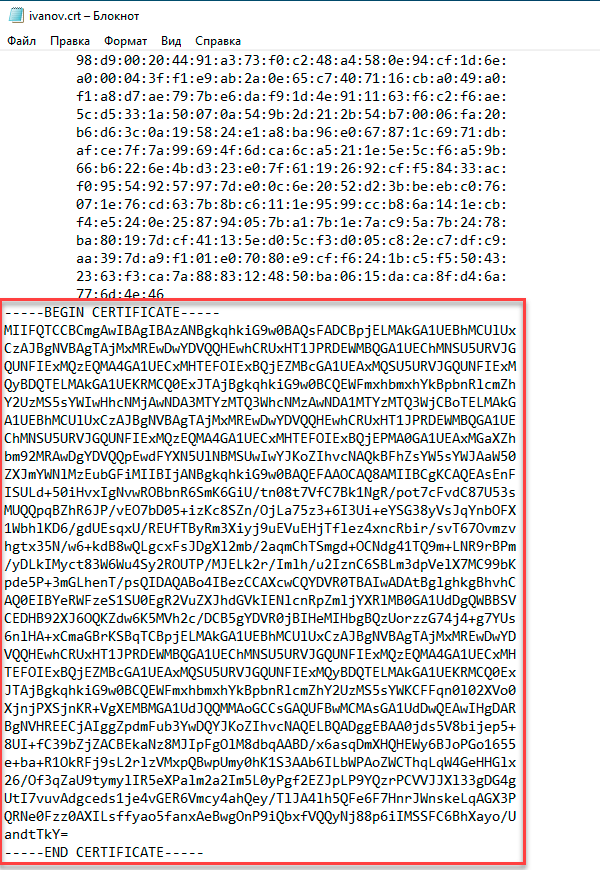

Поэтому облегчим жизнь и себе и пользователям, объединив все в единственный OVPN-файл. Прежде всего откроем файл конфигурации клиента и закомментируем в нем строки содержащие пути к ключам и сертификатам (пути даны сугубо условно):

Если вы используете TLS-аутентификацию, то дополнительно закомментируйте:

Теперь перейдем в самый конец файла и создадим там несколько секций в которые скопируем содержимое ключей и сертификатов:

И добавьте в файл опцию:

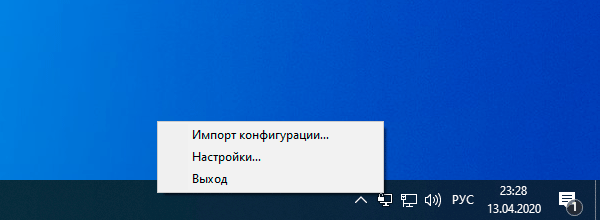

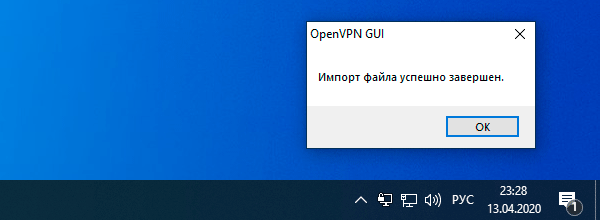

Теперь файл конфигурации можно сохранить и передать на клиентское устройство. А дальше все достаточно просто и практически не требует вмешательства администратора, многие пользователи вполне способны сделать все самостоятельно. Щелкаем правой кнопкой на значок графической оболочки OpenVPN в системном лотке, выбираем Импорт конфигурации и указываем на полученный файл.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Дополнительные материалы:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Create connection profiles and Connect Client installers

Introduction

Connection profiles (.ovpn text files) contain the directives, parameters, and certificates required to establish the server-client connection. This commonly includes addresses and ports to contact the server, information verifying the server identity, securing the TLS control channel, and other settings. An OpenVPN client will need such information to establish a connection to an OpenVPN server.

With our OpenVPN Access Server product we prefer to use connection profiles that bundle all necessary information into one file. This works well with almost all OpenVPN clients and in particular with our OpenVPN Connect client software. For some open-source-based OpenVPN clients it may be necessary to split out the certificates and keys from the connection profile, and we provide the necessary tools and information to do that.

For detailed information about the different types of connection profiles, refer to Understanding Connection Profiles for OpenVPN Access Server.

This document describes how to create connection profiles as well as OpenVPN Connect app installers for Windows and macOS that come bundled with a connection profile right out-of-the-box after installation. These tasks can be done using the command-line interface and the OpenVPN Access Server’s web interfaces.

Connection Profile creation

You can create connection profiles and the separated certificate and configuration files using the command-line interface. They can be generated as single files that contain all necessary information or as a set of separate files that must be used together.

Create connection profiles using the command-line interface

Use the following commands to create connection profiles. All commands require root access and must run from the /usr/local/openvpn_as/scripts/ directory.

Save a server-locked profile to client.ovpn:

Save a user-locked profile to client.ovpn:

Save an auto-login type profile to client.ovpn:

Save a separate files version of a user-locked profile:

Save separate files version of an auto-login profile:

Notes regarding the use of these commands:

More information on separate files

The commands GetGeneric, GetUserlogin, and GetAutologin, generate a single client.ovpn file that contains all necessary connection information, certificates, and keys. For certain applications it may be necessary to generate separate files. The GetUserlogin5 and GetAutlogin5 functions output a number of separate files. Depending on your TLS control channel configuration the last 2 files in the overview below may not be needed or even present.

OpenVPN Connect Client installer creation

It is possible to create OpenVPN Connect v2 or v3 setup files for macOS and Windows from the command line of the Access Server that come preconfigured with a connection profile. You can deploy such an installer on a computer and after installation completes it will have the necessary connection profile already loaded. OpenVPN Access Server already creates such preconfigured installers of OpenVPN Connect for your users. These are available for users to download from the Client Web UI.

You can also create OpenVPN Connect v2 or v3 setup files for macOS and Windows from the command line of your Access Server. Access Server creates these preconfigured with connection profiles — server-locked, user-locked, or auto-login. If you don’t use the Client Web UI to allow users to download and install OpenVPN Connect on their own, you can create these setup files and distribute them to your users.

Notes regarding the use of these commands:

Manage the Client Web UI with the Admin Web UI

OpenVPN Access Server hosts web services to provide you with graphical interfaces for management as well as end user needs: the Admin Web UI and the client web UI. Refer to the user manual for more information about the Admin Web UI. The client web UI provides your users an easy place to sign in through a web browser and download OpenVPN Connect and connection profiles.

You can configure which options your users see when they sign in to the client web UI:

Download OpenVPN Connect and Connection Profiles from the Client Web UI

You can download connection profiles and OpenVPN Connect apps from the client web UI of your Access Server.

Download OpenVPN Connect installer apps

Your users can sign in to the client web UI for your Access Server to download pre-configured OpenVPN Connect apps. They include the connection profile for the user to connect to the server when they install and launch the app.

Download Connection Profiles from Client Web UI

Your users can sign in to the client web UI for your Access Server to download connection profiles. You can use these profiles to connect with other VPN clients or an already installed OpenVPN Connect app:

To allow server-locked profiles:

To allow auto login for a user:

To allow auto login for a group:

Revoke a user’s certificate / connection profile

We recommend revoking a user’s certificate if the security of a client device or connection profile is compromised. The user must obtain a new connection profile from Access Server to successfully make a new connection.

Источники информации:

- http://forums.openvpn.net/viewtopic.php?t=27451

- http://confluence.jaytaala.com/display/TKB/OpenVPN+setup+and+custom+configurations

- http://interface31.ru/tech_it/2020/04/openvpn-ob-edinyaem-klyuchi-i-konfiguraciyu-klienta-v-odin-fayl.html

- http://openvpn.net/vpn-server-resources/create-connection-profiles-and-connect-client-installers/