Кс1 кс2 кс3 что это скзи

Выбор класса защиты компонентов криптошлюза и других СКЗИ

К нам периодически поступают вопросы относительно выбора компонентов криптошлюза КриптоПро NGate (хотя они применимы и к любым другим сертифицированным СКЗИ):

Найдем в документе такой пункт (в 3-м разделе):

«В случае если оператор определил, что применение СКЗИ необходимо для обеспечения безопасности ПДн в различных сегментах ИСПДн, то класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В случае применения СКЗИ для обеспечения безопасности различных объектов защиты, возможно в рамках одной ИСПДн использовать СКЗИ разных классов».

Начнем ответы на вопросы с того, что такого понятия, как «класс защиты соединения», нет, класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В нашем случае серверные и клиентские компоненты находятся в разных сегментах ИСПДн и их целесообразно отнести к разным объектам защиты.

При этом совершенно типичной является ситуация, когда в модели нарушителя для системы фиксируются требования КС3 для сервера и КС1 для клиента. Самый близкий и массовый пример тут, пожалуй, ЕБС (Единая биометрическая система), в моделях для которой явно прописаны именно такие классы. И это не только следствие практической необходимости (на телефон на iOS или Android ничего выше КС1 поставить не получится), но и явное отражение существенных аспектов: классы КС2 и КС3 нужны тогда, когда к СКЗИ может получать физический доступ нарушитель (источник атак). На шлюзе это необходимо – нельзя считать всех уборщиц ЦОДа и всех администраторов доверенными людьми. А вот у пользователя совершенно спокойно хватит КС1, ведь свой ноутбук/смартфон он по объективным причинам в руки нарушителей давать не будет (по крайней мере не должен).

Использование шифрования в компаниях России

Введение

Ситуация изменилась лишь в 1990 году, когда в действие был введен стандарт шифрования ГОСТ 28147-89. Изначально алгоритм имел гриф ДСП и официально «полностью открытым» стал лишь в 1994 году.

Сложно точно сказать, когда именно в отечественной криптографии был совершен информационный прорыв. Скорее всего, это произошло с появлением у широкой общественности доступа в интернет, после чего в сети начали публиковаться многочисленные материалы с описаниями криптографических алгоритмов и протоколов, статьи по киптоанализу и другая информация, имеющая отношение к шифрованию.

В сложившихся условиях криптография больше не могла оставаться прерогативой одного лишь государства. Кроме того, развитие информационных технологий и средств связи обусловило потребность в использовании средств криптографической защиты коммерческими компаниями и организациями.

Сегодня к средствам криптографической защиты информации (СКЗИ) относят: средства шифрования, средства имитозащиты, средства электронной цифровой подписи, средства кодирования, средства изготовления ключевых документов и сами ключевые документы. [4, с2-3.]

Далее в статье речь пойдет о том, какое практическое применение на настоящий момент шифрование и СКЗИ нашли в российских компаниях и организациях. Будут рассмотрены следующие направления:

Применение криптографии и СКЗИ в российских компаниях

1. Внедрение криптосредств в системы защиты персональных данных

Деятельность практически любой российской компании сегодня связана с хранением и обработкой персональных данных (ПДн) различных категорий, к защите которых законодательством РФ выдвигается ряд требований [1]. Для их выполнения руководство компании, прежде всего, сталкивается с необходимостью формирования модели угроз персональным данным и разработки на ее основе системы защиты персональных данных, в состав которой должно входить средство криптографической защиты информации. [2, с 1.]

К СКЗИ, внедренному в систему защиты персональных данных, выдвигаются следующие требования:

Таким образом, средства криптографической защиты сегодня эффективно используются компаниями и организациями для защиты персональных данных российских граждан и являются одной из наиболее важных составляющих в системах защиты персональных данных.

2. Защита корпоративной информации

Если в п.1 использование крпитогарфических средств обусловлено, прежде всего, требованиями законодательства РФ, то в данном случае в применении СКЗИ заинтересовано руководство самой компании. С помощью средства шифрования компания получает возможность защитить свою корпоративную информацию – сведения, представляющие коммерческую тайну, интеллектуальную собственность, оперативную и техническую информацию и др.

На сегодняшний день для эффективного применения в корпоративной среде, программа для шифрования должна обеспечивать:

3. Электронная подпись

Электронная подпись (ЭП) сегодня является полноценным аналогом собственноручной подписи и может быть использована юридическими и физическими лицами для того, чтобы обеспечить документу в цифровом формате юридическую силу. Применение ЭП в электронных системах документооборота значительно увеличивает скорость заключения коммерческих сделок, уменьшает объем бумажных бухгалтерских документов, экономит время сотрудников. Кроме того, ЭП сокращает расходы предприятия на заключение договоров, оформление платежных документов, получение различных справок от государственных учреждений и многое другое.

Средства криптографической защиты, как правило, имеют в своем составе функции по созданию и проверке электронных подписей. Российским законодательством к таким СКЗИ выдвигаются следующие требования [5, с 3.]:

4. Шифрование электронной почты

Для большинства компаний электронная почта является основным средством коммуникации между сотрудниками. Ни для кого не секрет, что по корпоративной электронной почте сегодня пересылается огромное количество конфиденциальной информации: договора, счета, сведения о продуктах и ценовых политиках компании, финансовые показатели и др. Если подобная информация окажется доступной для конкурентов, это может нанести значительный ущерб компании вплоть до прекращения ее деятельности.

Поэтому защита корпоративной почты – крайне важная составляющая в обеспечении информационной безопасности компании, реализация которой становится возможной также благодаря использованию криптографии и средств шифрования.

Большинство почтовых клиентов, таких как Outlook, Thinderbird, The Bat! и др., позволяют настроить обмен зашифрованными сообщениями на основе сертификатов открытого и закрытого ключа (сертификаты в форматах X.509 и PKCS#12 соответственно), создаваемых при помощи средств криптографической защиты.

Здесь также следует упомянуть о возможности криптографических средств работать в качестве удостоверяющих центров (УЦ). Основное предназначение удостоверяющего центра — выдача сертификатов шифрования и подтверждение подлинности ключей шифрования. В соответствии с российским законодательством, УЦ подразделяются на классы (КС1, КС2, КС3, КВ1, КВ2, КА1), к каждому из которых выдвигается ряд требований [5]. При этом, класс СКЗИ, использующегося в средствах УЦ, должен быть не ниже соответствующего класса УЦ [5, с 14.].

Использование CyberSafe Enterprise

Разрабатывая программу CyberSafe Enterprise мы постарались учесть все вышеописанные возможности, включив их в функциональный набор программы. Так, она поддерживает функции, перечисленные в п.2 данной статьи, шифрование электронной почты, создание и проверку цифровых подписей, а также работу в качестве удостоверяющего центра.

Наличие в CyberSafe сервера публичных ключей позволяет компаниям организовать удобный обмен ключами между своими сотрудниками, где каждый из них может опубликовать свой открытый ключ, а также скачать открытые ключи других пользователей.

Таким образом, имея в своем составе встроенное СКЗИ КриптоПро CSP, программа CyberSafe Enterprise может быть использована в системе защиты персональных данных классов КС1 и КС2.

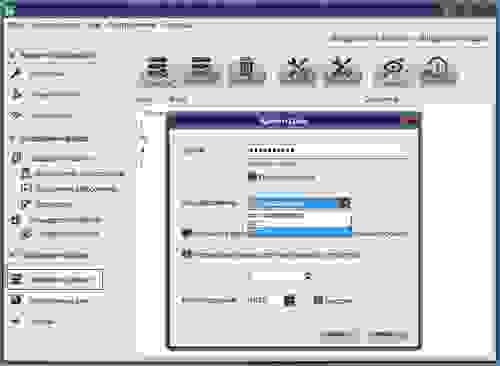

После установки КриптоПро CSP на компьютер пользователя при создании сертификата в CyberSafe Enterprise появится возможность создать сертификат КриптоПРО:

Далее необходимо выбрать место хранения контейнера закрытого ключа КриптоПро и задать пароль к контейнеру. Для хранения может быть использован реестр операционной системы либо съемный носитель (токен):

После завершения создания сертификата CyberSafe ключи КриптоПРО также созданы, отображаются на вашей связке и доступны для использования:

В том случае, если возникает необходимость экспортировать ключи КриптоПро в отдельный файл, это можно сделать через стандартную функцию экспорта ключей CyberSafe:

Если вы хотите зашифровать файлы для передачи другим пользователям (или подписать их своей цифровой подписью) и использовать для этого ключи КриптоПро, из списка доступных криптопровайдеров необходимо выбрать КриптоПро:

В том случае, если вы хотите использовать ключи КриптоПро для прозрачного шифрования файлов, в окне выбора сертификатов в качестве криптопровайдера также следует указать КриптоПро:

В CyberSafe существует возможность использовать КриптоПРО и алгоритм ГОСТ для шифрования логических дисков/разделов и создания виртуальных зашифрованных дисков:

Также, на основе сертификатов КриптоПро, может быть настроено шифрование электронной почты. В КприптоПро CSP алгоритмы формирования и проверки ЭП реализованы в соответствии с требованиями стандарта ГОСТ Р 34.10-2012, алгоритм шифрования/дешифрования данных реализован в соответствии с требованиями стандарта ГОСТ 28147-89.

На сегодняшний день CyberSafe является единственной программой, которая сочетает в себе функции по шифрованию файлов, сетевых папок, логических дисков, электронной почты и возможность работы в качестве удостоверяющего центра с поддержкой стандартов шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012.

Статьи по теме: «Информационная безопасность»

Установка и настройка СКЗИ

Содержание:

Классы защиты

При этом детализированные требования к СКЗИ различных классов имеют ограничительную пометку «Для служебного пользования». Но существуют открытые документы, позволяющие получить общее представление о различных классах и их применении:

С повышением класса увеличиваются потенциальные возможности нарушителя, соответственно, увеличивается и перечень механизмов защиты.

Для СКЗИ класса КС1 актуальны угрозы только из-за пределов контролируемой зоны. Для более высоких классов предполагается, что нарушитель имеет физический доступ к оборудованию. Поэтому предусмотрены дополнительные механизмы защиты: для КС2 – это, как правило, доверенная загрузка (проверка целостности при старте ОС, дополнительная аутентификация); для КС3 – замкнутая программная среда (зафиксированный перечень ПО для среды функционирования СКЗИ).

СКЗИ класса КВ применяются, когда злоумышленники могут располагать исходными текстами прикладного ПО, входящего в среду функционирования и взаимодействующего с СКЗИ, а СКЗИ класса КА, – если существует опасность, что преступники имеют возможность доступа к аппаратным компонентам СКЗИ и его среде функционирования.

Для подключения к инфраструктуре НКЦКИ в настоящее время используются СКЗИ класса КС3. Класс КС3 является де-факто стандартом для государственных информационных систем, например, СКЗИ этого класса широко распространены в Системе межведомственного электронного взаимодействия (СМЭВ).

Совместимость СКЗИ различных производителей

В отечественных СКЗИ используются российские криптографические алгоритмы, соответствующие требованиям ГОСТ.

Для формирования электронной подписи и проверки ее целостности ранее использовались ГОСТ 34.10-2001 и 34.11-94. Сейчас осуществляется переход на ГОСТ 34.10/34.11-2012. Переход планируется завершить до конца 2019 года.

Для шифрования чаще всего используется ГОСТ 28147-89. Некоторыми производителями СКЗИ уже реализованы более современные алгоритмы – «Кузнечик» и «Магма» (ГОСТ 34.12-2015). Планируется объявление пятилетнего переходного периода на новые ГОСТ. За это время производители СКЗИ должны будут реализовать поддержку ГОСТ 34.12-2015, а пользователи перейти на них с ГОСТ 28147-89.

Предлагаемые на рынке СКЗИ различных производителей не всегда совместимы между собой по некоторым причинам технического характера (разные таблицы замен для ГОСТ 28147-89, различные форматы ключевых контейнеров и др.).

При рассмотрении задачи построения виртуальных частных сетей (VPN) соответствующих ГОСТ, помимо совместимости криптографии, нужно учитывать совместимость протоколов передачи данных. На российском рынке преимущественно используются продукты нескольких производителей: «ИнфоТеКС» (ViPNet), «Код Безопасности» (Континент), «С-Терра», а также «Элвис-Плюс». «ИнфоТеКС» и «Код Безопасности» используют собственные протоколы, без публичного описания, не совместимые с протоколами других производителей. «С-Терра» и «Элвис-Плюс» применяют стандартный IPsec в соответствии с RFC, совместимый с реализациями других производителей (в частности, «С-Терра» совместима с «КриптоПро»).

По этой причине крупным организациям и государственным сервисам необходимо иметь центральное мультивендорное ядро для подключения к своей инфраструктуре (так, например, было сделано в СМЭВ). Это увеличивает расходы владельца системы на ее обслуживание, но зато позволяет избежать зависимости от одного производителя и сделать подключение более гибким для пользователей.

В настоящее время для подключения к НКЦКИ используется продукция линейки ViPNet компании «ИнфоТеКС»:

В ближайшее время для подключения к НКЦКИ планируется задействовать продукты других компаний, например, «С-Терра», «Код Безопасности» и пр. При этом может быть использован архитектурный подход, аналогичный тому, что был реализован в СМЭВ.

При обсуждении вопросов стандартизации отдельно нужно отметить аспект защиты массового доступа к веб-ресурсам. ГОСТ TLS реализован у нескольких российских производителей, и эти реализации совместимы между собой.

Документация сертифицированного продукта

При сертификации СКЗИ разработчик, производитель, испытательная лаборатория и регулятор (ФСБ России) согласовывают Формуляр и Правила Пользования. Это важнейшие документы, которые существенно влияют на все этапы жизненного цикла СКЗИ.

В формуляре следует обратить внимание на следующие сведения:

Правила Пользования содержат условия, при которых СКЗИ обеспечивают защиту соответствующего класса. Соблюдение этих условий – обязанность администратора безопасности.

Множество требований к СКЗИ основываются на Приказе ФАПСИ от 13 июня 2001 г. № 152 и распространяются на продукцию большинства производителей СКЗИ, хотя в нем встречаются пункты, характерные для конкретного изделия.

В данном Приказе следует обратить внимание на следующие моменты:

Установка

После ознакомления с Формуляром, Правилами Пользования и другой эксплуатационной документацией на СКЗИ можно приступать к следующему этапу – установке.

Предварительно нужно убедиться, что купленное СКЗИ соответствует Формуляру – раздел «комплектность». Если в комплекте поставки дистрибутив с версией, отличной от версии в Формуляре, то это повод обратиться к производителю за разъяснениями. Это могла быть производственная ошибка – представленная версия уже сертифицирована, но по чьему-то недосмотру в комплекте оказался старый формуляр. В худшем случае бывает, что формуляр правильный, а фактически поставленная версия не сертифицирована.

При выполнении работ по установке не стоит забывать об административных задачах: сделать отметки в журнале поэкземплярного учета СКЗИ и ключевой информации.

Для установки СКЗИ администратор безопасности должен использовать дистрибутив, доставленный доверенным способом. Обычно СКЗИ поставляется на CD-диске. Тем не менее, предварительно необходимо проверить контрольную сумму установочного файла.

Во время установки требуется ввести лицензию из комплекта поставки, а также пройти процедуру инициализации датчика случайных чисел (ДСЧ). Если ДСЧ биологический, то в зависимости от реализации появится предложение вводить указанные символы или попадать мышкой по «мишеням». Случайное число в таких случаях – интервал времени между нажатиями на клавиши или попаданиями по «мишеням». Если ДСЧ физический, например, в составе АПМДЗ, то процедура инициализации пройдет автоматически, практически незаметно для пользователя.

После завершения установки следует приступить к настройке.

Настройка

Настройка зависит от конкретной задачи и системы, в которой будет использоваться СКЗИ. Рекомендации по формированию политики безопасности указаны в Правилах Пользования, рассмотренных выше.

Настройка может производиться администратором безопасности локально либо централизованно через систему управления. Настройка на системе управления не означает, что никаких локальных действий не потребуется, но они значительно облегчаются. По сути, в центре из шаблона создаётся профайл с политикой безопасности и ключевая информация, далее эти данные доверенным способом доставляются к СКЗИ и импортируются. Дальнейшее управление происходит из системы управления по защищенному каналу.

В НКЦКИ в системе управления ViPNet Administrator создаются профайлы и ключевая информация, далее они передаются в организации, которым требуется подключение и импортируются в приобретенное оборудование ViPNet Coordinator или ViPNet Client.

В дальнейшем аналогичный подход будет использоваться и для СКЗИ других производителей: «С‑Терра», «Код Безопасности» и др.

Эксплуатация

После инициализации и настройки начинается эксплуатация СКЗИ. Во время эксплуатации необходимо техническое сопровождение, которое включает в себя:

Постоянный мониторинг и аудит – важное условие надежной защиты, которое позволяет принять оперативные меры реагирования при попытках взлома или компрометации СКЗИ.

Рассмотрим подробнее обновление ключевой информации. Максимальный срок ее действия обычно составляет 15 месяцев (для большинства случаев) и три года – для токенов с неизвлекаемым ключом. Обычно обновление происходит заранее, например, через год. Оно может быть локальным – путем доставки новой ключевой информации на съемном носителе (токене), либо удаленным – через систему управления.

Окончание жизненного цикла

По окончании срока действия сертификата требуется:

Последний пункт – это закономерный финал любого продукта, в том числе СКЗИ. В этом случае администратор безопасности удаляет СКЗИ и, как правило, отзывает ключевую информацию. Аналогичные действия выполняются при передаче аппаратных средств, на которых установлено СКЗИ, для ремонта в стороннюю организацию.

Резюме

Процесс эксплуатации СКЗИ регламентируется Формуляром, Правилами Пользования и другой эксплуатационной документацией СКЗИ. Из-за большого объема этих документов разобраться в них неподготовленному человеку довольно сложно. Для внедрения и эксплуатации СКЗИ требуется квалифицированный персонал – процессы очень ресурсоемкие. Этот недостаток может частично нивелироваться централизованным управлением, так как наличие в центральном офисе квалифицированного персонала значительно облегчает процесс внедрения СКЗИ. Но множество задач все равно придется решать на месте, среди них – ремонт или замена аппаратных платформ, замена ключевой информации при ее отзыве, восстановление после сбоев и т. п.

Отдельно нужно отметить проблему несовместимости реализаций СКЗИ различных производителей в рамках направления ГОСТ VPN. В связи с этим крупные организации развернули в центре своей инфраструктуры мультивендорное ядро для подключения к ней.

Автор:

Александр Веселов, руководитель направления ГОСТ VPN, «Ростелеком-Solar».

Федеральная служба безопасности осуществляет проверку операторов в том случае, если в примененных средствах защиты используется криптография. Федеральный закон № 152-ФЗ «О персональных данных» (далее – ФЗ № 152-ФЗ) обязует оператора персональных данных (далее – ПДн) обеспечивать конфиденциальность ПДн.

Стоит понимать, что обеспечение конфиденциальности не подразумевает обязательное применение средств шифрования. Применение средств криптографической защиты информации (далее – СКЗИ) актуально в том случае, если это установлено в техническом задании, следует из Модели угроз (МУ) и/или Модели нарушителя, а также при передаче персональных данных по линиям связи, выходящим за пределы контролируемой зоны оператора.

Правильный выбор средств криптографической защиты информации позволяет обеспечить не только соблюдение нормативно-правовых актов, но и безопасность персональных данных, передаваемых по каналам связи с использованием таких средств. Подбор СКЗИ должен осуществляться с учетом требований нормативно-правовых актов, особенностей инфраструктуры информационной системы персональных данных, выявленных актуальных угроз персональным данным и необходимых функциональных характеристик СКЗИ.

Классы СКЗИ

СКЗИ определенного класса применяются для нейтрализации атак, при создании способов, подготовке и проведении которых используются возможности из числа перечисленных для предыдущего класса и не менее одной данного класса.

Каждый следующий класс СКЗИ включает в себя возможности нарушителей предыдущего класса.

Таблица 1 – Классы СКЗИ и соответствующие возможности нарушителей

Создание способов, подготовка и проведение атак без привлечения специалистов в области разработки и анализа СКЗИ

Создание способов, подготовка и проведение атак на различных этапах жизненного цикла СКЗИ

Проведение на этапах разработки (модернизации), производства, хранения, транспортировки СКЗИ и этапе ввода в эксплуатацию СКЗИ (пусконаладочные работы) следующих атак:

Проведение атак на этапе эксплуатации СКЗИ на:

Получение из находящихся в свободном доступе источников (включая информационно-телекоммуникационные сети, доступ к которым не ограничен определенным кругом лиц, в том числе информационно-телекоммуникационную сеть «Интернет») информации об информационной системе, в которой используется СКЗИ. При этом может быть получена следующая информация:

Использование на этапе эксплуатации в качестве среды переноса от субъекта к объекту (от объекта к субъекту) атаки действий, осуществляемых при подготовке и (или) проведении атаки:

Проведение на этапе эксплуатации атаки из информационно-телекоммуникационных сетей, доступ к которым не ограничен определенным кругом лиц, если информационные системы, в которых используются СКЗИ, имеют выход в эти сети.

Проведение атаки при нахождении в пределах контролируемой зоны.

Проведение атак на этапе эксплуатации СКЗИ на следующие объекты:

Получение в рамках предоставленных полномочий, а также в результате наблюдений следующей информации:

Использование штатных средств, ограниченное мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Физический доступ к СВТ, на которых реализованы СКЗИ и СФ.

Возможность располагать аппаратными компонентами СКЗИ и СФ, ограниченная мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Создание способов, подготовка и проведение атак с привлечением специалистов в области анализа сигналов, сопровождающих функционирование СКЗИ и СФ, и в области использования для реализации атак недокументированных (недекларированных) возможностей прикладного ПО.

Проведение лабораторных исследований СКЗИ, используемых вне контролируемой зоны, ограниченное мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Проведение работ по созданию способов и средств атак в научно-исследовательских центрах, специализирующихся в области разработки и анализа СКЗИ и СФ, в том числе с использованием исходных текстов входящего в СФ прикладного ПО, непосредственно использующего вызовы программных функций СКЗИ.

Создание способов, подготовка и проведение атак с привлечением специалистов в области использования для реализации атак недокументированных (недекларированных) возможностей системного ПО.

Возможность располагать сведениями, содержащимися в конструкторской документации на аппаратные и программные компоненты СФ.

Возможность располагать всеми аппаратными компонентами СКЗИ и СФ.

Контроль и проверка использования СКЗИ

Федеральная служба безопасности проверяет условия обработки и защиты персональных данных с использованием средств криптографической защиты информации. Более детальная информация приведена в таблице 2.

Таблица 2 – Соответствие требований и перечня предоставляемых документов

Перечень предоставляемых документов

Организация системы организационных мер защиты персональных данных.

Смысл данного приказа заключается в обосновании выбора класса СКЗИ.

Организация системы криптографических мер защиты информации.

Разрешительная и эксплуатационная документация на СКЗИ.

Следует предоставлять в печатном виде.

Требования к обслуживающему персоналу (требование к лицам, допущенным к работе).

В процессе изучения актов проверяющими будут интервьюироваться сотрудники, работающие с данными информационными системами. Тут уже важно то, насколько уместно и корректно они будут отвечать на задаваемые им вопросы.

Следует опечатать рабочие станции

Оценка соответствия применяемых СКЗИ

Необходимо иметь сигнализацию и сейфы во всех помещениях, где установлены средства криптографической защиты.

Мероприятия для обеспечения безопасности ПДн

При подготовке к проверке регулятора к типовым нарушениям относятся:

— Отсутствие актуального сертификата соответствия СКЗИ;

— Отсутствие журналов учета или нерегулярное их заполнение;

— Отсутствие дистрибутивов СКЗИ, формуляров, документов;

— Недостаточные меры по обеспечению физической защиты;

— Использование СКЗИ класса ниже необходимого.