Криптопро кс1 и кс2 и кс3 в чем разница

Выбор класса защиты компонентов криптошлюза и других СКЗИ

К нам периодически поступают вопросы относительно выбора компонентов криптошлюза КриптоПро NGate (хотя они применимы и к любым другим сертифицированным СКЗИ):

Найдем в документе такой пункт (в 3-м разделе):

«В случае если оператор определил, что применение СКЗИ необходимо для обеспечения безопасности ПДн в различных сегментах ИСПДн, то класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В случае применения СКЗИ для обеспечения безопасности различных объектов защиты, возможно в рамках одной ИСПДн использовать СКЗИ разных классов».

Начнем ответы на вопросы с того, что такого понятия, как «класс защиты соединения», нет, класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В нашем случае серверные и клиентские компоненты находятся в разных сегментах ИСПДн и их целесообразно отнести к разным объектам защиты.

При этом совершенно типичной является ситуация, когда в модели нарушителя для системы фиксируются требования КС3 для сервера и КС1 для клиента. Самый близкий и массовый пример тут, пожалуй, ЕБС (Единая биометрическая система), в моделях для которой явно прописаны именно такие классы. И это не только следствие практической необходимости (на телефон на iOS или Android ничего выше КС1 поставить не получится), но и явное отражение существенных аспектов: классы КС2 и КС3 нужны тогда, когда к СКЗИ может получать физический доступ нарушитель (источник атак). На шлюзе это необходимо – нельзя считать всех уборщиц ЦОДа и всех администраторов доверенными людьми. А вот у пользователя совершенно спокойно хватит КС1, ведь свой ноутбук/смартфон он по объективным причинам в руки нарушителей давать не будет (по крайней мере не должен).

Электронная подпись по Российским нормативам: практическое использование на предприятиях

Государственные и коммерческие предприятия

В первой части статьи речь шла об использовании электронной подписи в коммерческих предприятиях. В государственных предприятиях и банках все немного иначе. Здесь нужно использовать сертифицированный криптопровайдер, а сами ключи должны храниться на токенах. Поэтому во второй части этой статьи будет показано, как использовать сертифицированный криптопровайдер и токены для хранения ключей вне компьютера. Сперва мы поговорим о криптопровайдере, а потом уже рассмотрим практическое использование программы.

На просторах России сертифицированные криптопровайдеры предоставляют не так уж и много компаний: ООО «КРИПТО-ПРО», ООО «Лисси», ОАО «ИнфоТеКС», ЗАО «Сигнал-КОМ» и некоторые другие.

Программа CyberSafe поддерживает работу с сертифицированным криптопровайдером от ООО «КРИПТО-ПРО», что обеспечивает возможность формирования и проверки электронной подписи в соответствии с отечественными стандартами ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012 и ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012.

Можно ли использовать программу CyberSafe?

Допускается использование СКЗИ для криптографической защиты персональных данных

Далее открываем методические рекомендации и читаем пункт 1 из раздела 5:

Листинг 1. Функция шифрования и подписи (ГОСТ)

Практическое использование программы

Первым делом нужно установить сертифицированный криптопровайдер «КриптоПро CSP». Скачать программный продукт можно абсолютно бесплатно, но после предварительной регистрации по адресу

www.cryptopro.ru/downloads

Скачайте и запустите установочный файл. Нажмите кнопку Установить и дождитесь сообщения, свидетельствующего об успешной установке программного продукта (рис. 1).

Рис. 1. КриптоПро CSP успешно установлен

Далее запустите программу CyberSafe. При первом запуске после установки КриптоПро CSP нужно обязательно установить сертификат CyberSafe GOST CA (рис. 2).

Рис. 2. Установите сертификат

После установки сертификата CyberSafe GOST CA самое время поговорить о токенах. Токен — это USB-устройство, которое используется для авторизации пользователя, защиты электронной переписки, безопасного доступа к удаленным информационным ресурсам, а также для хранения криптографических ключей. Поскольку токены — довольно дорогие устройства, программа CyberSafe может вместо них использовать обычные флешки. На флешке будут храниться помещенные на нее ключи. Однако на токенах ваши ключи защищены от копирования, а на флешке — нет. Но учитывая стоимость токенов, такое решение вполне оправдано. Другими словами, программа CyberSafe экономит ваши деньги.

При использовании как токенов, так и обычных флешек для хранения ключей, ваши ключи будут храниться не на компьютере, а на внешнем носителе (токене или флешке).

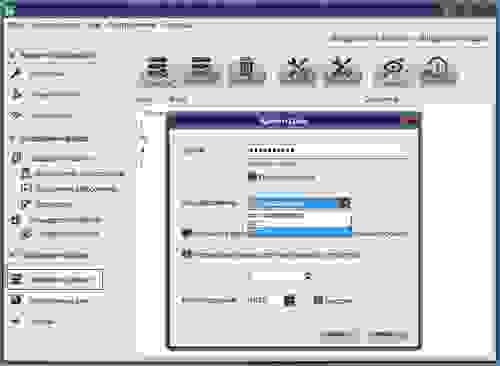

Итак, создадим сертификат Крипто-Про. Выберите команду меню Сертификаты, Создать. В окне Создание сертификата введите адрес электронной почты, пароль, наименование и другую информацию. Убедитесь, что вы включили флажок Создать Крипто-Про сертификат (рис. 3). Если этого флажка нет, убедитесь, что вы установили КриптоПро CSP и после установки перезапустили CyberSafe.

Рис. 3. Создание сертификата Крипто-Про

Следующий шаг — очень важен. Вам нужно выбрать, где именно хранить контейнер закрытого ключа — на USB-диске (рис. 4а) или на токене (рис. 4б). Выберите токен или съемный диск, на котором вы хотите хранить сертификат (только убедитесь в правильности выбора), или же выберите Реестр, если вы хотите хранить сертификат в компьютере.

Рис. 4а. Сертификат будет храниться на флешке

Рис. 4б. Сертификат будет храниться на токене

Далее от вас понадобится немного физического труда — нужно нажимать клавиши на клавиатуре или перемещать указатель мыши, пока ключ не будет создан (рис. 5).

Рис. 5. Процесс создания ключа

Далее нужно создать пароль для самого контейнера (рис. 6а) или pin-код (рис. 6б) — для токена. Этот пароль должен отличаться от пароля сертификата по соображениям безопасности.

Рис. 6а. Пароль контейнера (флешка)

Рис. 6б. Pin-код для контейнера (токен)

Далее вы увидите сообщение о том, что сертификат успешно создан (рис. 7), а после нажатия кнопки Готово вам нужно открыть свой почтовый ящик и найти там код подтверждения публикации сертификата (если, конечно, вы выбрали публикацию сертификата) и ввести его в появившееся окно (рис. 8).

Рис. 7. Сертификат успешно создан

Рис. 8. Введите код подтверждения публикации сертификата

Рис. 9. Процесс публикации сертификата

Рис. 10. Закрытые ключи

Перейдите в раздел Ключи и сертификаты, Все ключи и убедитесь в том, что созданный вами сертификат есть в списке сертификатов (рис. 11).

Рис. 11. Созданный сертификат в общем списке

Далее созданный сертификат можно использовать, как обычно (что было показано в первой части статьи). Например, его можно использовать для шифрования файлов. Процесс шифрования такой же, поэтому подробно его рассматривать не будем. Скажу лишь, что при шифровании файлов нужно выбрать криптопровайдер Крипто Про ГОСТ из списка Выберите крипто провайдер (рис. 12). Далее вы увидите список соответствующих этому криптопровайдеру ключей.

Рис. 12. Шифрование файлов по ГОСТу

Аналогично, при прозрачном шифровании папки (когда нужно зашифровать все файлы из этой папки) вам нужно выбрать криптопровайдер Крипто Про ГОСТ из соответствующего списка (рис. 13).

Рис. 13. Выбор криптопровайдера при прозрачном шифровании

Также выбрать шифрование по ГОСТу можно выбрать при шифровании диска/раздела (см. рис. 14). В списке Тип шифрования нужно выбрать ГОСТ и установить параметры шифрования.

Рис. 14. Шифрование диска

Выводы

Программу CyberSafe не только можно, но и нужно использовать в государственных организациях и банках, поскольку программа поддерживает сертифицированный криптопровайдер (Крипто Про) и позволяет не хранить сертификаты (ключи) на компьютере, а вынести их на внешние носители.

Использование шифрования в компаниях России

Введение

Ситуация изменилась лишь в 1990 году, когда в действие был введен стандарт шифрования ГОСТ 28147-89. Изначально алгоритм имел гриф ДСП и официально «полностью открытым» стал лишь в 1994 году.

Сложно точно сказать, когда именно в отечественной криптографии был совершен информационный прорыв. Скорее всего, это произошло с появлением у широкой общественности доступа в интернет, после чего в сети начали публиковаться многочисленные материалы с описаниями криптографических алгоритмов и протоколов, статьи по киптоанализу и другая информация, имеющая отношение к шифрованию.

В сложившихся условиях криптография больше не могла оставаться прерогативой одного лишь государства. Кроме того, развитие информационных технологий и средств связи обусловило потребность в использовании средств криптографической защиты коммерческими компаниями и организациями.

Сегодня к средствам криптографической защиты информации (СКЗИ) относят: средства шифрования, средства имитозащиты, средства электронной цифровой подписи, средства кодирования, средства изготовления ключевых документов и сами ключевые документы. [4, с2-3.]

Далее в статье речь пойдет о том, какое практическое применение на настоящий момент шифрование и СКЗИ нашли в российских компаниях и организациях. Будут рассмотрены следующие направления:

Применение криптографии и СКЗИ в российских компаниях

1. Внедрение криптосредств в системы защиты персональных данных

Деятельность практически любой российской компании сегодня связана с хранением и обработкой персональных данных (ПДн) различных категорий, к защите которых законодательством РФ выдвигается ряд требований [1]. Для их выполнения руководство компании, прежде всего, сталкивается с необходимостью формирования модели угроз персональным данным и разработки на ее основе системы защиты персональных данных, в состав которой должно входить средство криптографической защиты информации. [2, с 1.]

К СКЗИ, внедренному в систему защиты персональных данных, выдвигаются следующие требования:

Таким образом, средства криптографической защиты сегодня эффективно используются компаниями и организациями для защиты персональных данных российских граждан и являются одной из наиболее важных составляющих в системах защиты персональных данных.

2. Защита корпоративной информации

Если в п.1 использование крпитогарфических средств обусловлено, прежде всего, требованиями законодательства РФ, то в данном случае в применении СКЗИ заинтересовано руководство самой компании. С помощью средства шифрования компания получает возможность защитить свою корпоративную информацию – сведения, представляющие коммерческую тайну, интеллектуальную собственность, оперативную и техническую информацию и др.

На сегодняшний день для эффективного применения в корпоративной среде, программа для шифрования должна обеспечивать:

3. Электронная подпись

Электронная подпись (ЭП) сегодня является полноценным аналогом собственноручной подписи и может быть использована юридическими и физическими лицами для того, чтобы обеспечить документу в цифровом формате юридическую силу. Применение ЭП в электронных системах документооборота значительно увеличивает скорость заключения коммерческих сделок, уменьшает объем бумажных бухгалтерских документов, экономит время сотрудников. Кроме того, ЭП сокращает расходы предприятия на заключение договоров, оформление платежных документов, получение различных справок от государственных учреждений и многое другое.

Средства криптографической защиты, как правило, имеют в своем составе функции по созданию и проверке электронных подписей. Российским законодательством к таким СКЗИ выдвигаются следующие требования [5, с 3.]:

4. Шифрование электронной почты

Для большинства компаний электронная почта является основным средством коммуникации между сотрудниками. Ни для кого не секрет, что по корпоративной электронной почте сегодня пересылается огромное количество конфиденциальной информации: договора, счета, сведения о продуктах и ценовых политиках компании, финансовые показатели и др. Если подобная информация окажется доступной для конкурентов, это может нанести значительный ущерб компании вплоть до прекращения ее деятельности.

Поэтому защита корпоративной почты – крайне важная составляющая в обеспечении информационной безопасности компании, реализация которой становится возможной также благодаря использованию криптографии и средств шифрования.

Большинство почтовых клиентов, таких как Outlook, Thinderbird, The Bat! и др., позволяют настроить обмен зашифрованными сообщениями на основе сертификатов открытого и закрытого ключа (сертификаты в форматах X.509 и PKCS#12 соответственно), создаваемых при помощи средств криптографической защиты.

Здесь также следует упомянуть о возможности криптографических средств работать в качестве удостоверяющих центров (УЦ). Основное предназначение удостоверяющего центра — выдача сертификатов шифрования и подтверждение подлинности ключей шифрования. В соответствии с российским законодательством, УЦ подразделяются на классы (КС1, КС2, КС3, КВ1, КВ2, КА1), к каждому из которых выдвигается ряд требований [5]. При этом, класс СКЗИ, использующегося в средствах УЦ, должен быть не ниже соответствующего класса УЦ [5, с 14.].

Использование CyberSafe Enterprise

Разрабатывая программу CyberSafe Enterprise мы постарались учесть все вышеописанные возможности, включив их в функциональный набор программы. Так, она поддерживает функции, перечисленные в п.2 данной статьи, шифрование электронной почты, создание и проверку цифровых подписей, а также работу в качестве удостоверяющего центра.

Наличие в CyberSafe сервера публичных ключей позволяет компаниям организовать удобный обмен ключами между своими сотрудниками, где каждый из них может опубликовать свой открытый ключ, а также скачать открытые ключи других пользователей.

Таким образом, имея в своем составе встроенное СКЗИ КриптоПро CSP, программа CyberSafe Enterprise может быть использована в системе защиты персональных данных классов КС1 и КС2.

После установки КриптоПро CSP на компьютер пользователя при создании сертификата в CyberSafe Enterprise появится возможность создать сертификат КриптоПРО:

Далее необходимо выбрать место хранения контейнера закрытого ключа КриптоПро и задать пароль к контейнеру. Для хранения может быть использован реестр операционной системы либо съемный носитель (токен):

После завершения создания сертификата CyberSafe ключи КриптоПРО также созданы, отображаются на вашей связке и доступны для использования:

В том случае, если возникает необходимость экспортировать ключи КриптоПро в отдельный файл, это можно сделать через стандартную функцию экспорта ключей CyberSafe:

Если вы хотите зашифровать файлы для передачи другим пользователям (или подписать их своей цифровой подписью) и использовать для этого ключи КриптоПро, из списка доступных криптопровайдеров необходимо выбрать КриптоПро:

В том случае, если вы хотите использовать ключи КриптоПро для прозрачного шифрования файлов, в окне выбора сертификатов в качестве криптопровайдера также следует указать КриптоПро:

В CyberSafe существует возможность использовать КриптоПРО и алгоритм ГОСТ для шифрования логических дисков/разделов и создания виртуальных зашифрованных дисков:

Также, на основе сертификатов КриптоПро, может быть настроено шифрование электронной почты. В КприптоПро CSP алгоритмы формирования и проверки ЭП реализованы в соответствии с требованиями стандарта ГОСТ Р 34.10-2012, алгоритм шифрования/дешифрования данных реализован в соответствии с требованиями стандарта ГОСТ 28147-89.

На сегодняшний день CyberSafe является единственной программой, которая сочетает в себе функции по шифрованию файлов, сетевых папок, логических дисков, электронной почты и возможность работы в качестве удостоверяющего центра с поддержкой стандартов шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012.

Работа с отраслевыми печатными формами № КС-2 и КС-3

Формы КС-2 и КС-3 — это документы в строительстве, которые используются для фиксирования факта передачи работ от подрядчика к заказчику, расшифровки всех произведенных работ и их стоимости. После подписания “Акта о приемке работ” КС-2 на основании “Справки о стоимости выполненных работ” КС-3 заказчик осуществляет расчет с подрядчиком. Это основные документы в строительстве, поэтому важно заполнять их не только правильно и без ошибок, но и быстро, экономя время и ускоряя процессы документооборота.

Формы КС-2 и КС-3 в строительстве

Для оформления актов выполненных работ в капитальном строительстве применяются типовые формы первичных документов, утвержденные постановлением Росстатагентства России от 11 ноября 1999 г. N 100 «Об утверждении унифицированных форм первичной учетной документации по учету работ в капитальном строительстве и ремонтно-строительных работ», а именно «Акт о приемке работ» (форма № КС-2) и «Справка о стоимости выполненных работ и затрат» (форма № КС-3).

Действующее законодательство обязывает все хозяйственные операции документально оформлять надлежащим образом, и насколько грамотно составлены документы, настолько четко происходит документооборот между контрагентами. Правильное составление форм КС-2 и КС-3 позволяет избежать претензий со стороны контролирующих органов и снижает риски возникновения споров.

Важно не только исключить ошибки, но и увеличить скорость составления форм, повысить эффективность документооборота и минимизировать ручной труд. Подчас это влияет и на скорость расчетов между заказчиком и подрядчиком. Поэтому все больше компаний строительной отрасли выбирают автоматизированные решения для заполнения форм.

Решение для небольших строительных компаний

Облачный сервис БИТ.СТРОИТЕЛЬСТВО 365

Форма № КС-2 “Акт о приемке работ”. Образец

Акт о приемке выполненных работ составляют, когда подрядчик (субподрядчик) выполнил строительно-монтажные работы и заказчик (генподрядчик) не имеет к ним претензий. Акт можно составлять ежемесячно, либо после каждого этапа работ, если в договоре предусмотрено, что строительство ведется в несколько этапов. Если при выполнении работ используются материалы заказчика строительства, то стоимость материалов не увеличивает объем выполненных подрядчиком работ, и они справочно отражаются в оформляемых актах по форме № КС-2.

Форма №КС-3 “Справка о стоимости выполненных работ». Образец

Справка о стоимости выполненных работ – документ, подтверждающий стоимость выполненных работ. Применяется для расчетов с заказчиком. В стоимость выполненных работ и затрат включается стоимость строительно-монтажных работ, предусмотренных сметой, а также прочие затраты, не включаемые в единичные расценки на строительные работы и в ценники на монтажные работы (рост стоимости материалов, заработной платы, тарифов, расходов на эксплуатацию машин и механизмов, дополнительные затраты при производстве работ в зимнее время, средства на выплату надбавок за подвижной и разъездной характер работы, надбавки за работу на Крайнем Севере и в приравненных к нему районах, изменение условий организации строительства и т.п.).

Как ускорить заполнение форм КС-2 и КС-3

Заполнение актов КС-2 и КС-3 вручную — трудоемкая и рутинная работа, которая может отнимать большое количество времени. Ускорить и упростить эту процедуру поможет отраслевое решение, такое как система БИТ.СТРОИТЕЛЬСТВО. Наличие готовых форм позволяет быстро вносить необходимые данные для бланков КС-2 и КС-3, на основании которых формируются печатные версии документов.

Так, модуль БИТ.СТРОИТЕЛЬСТВО/Подрядчик позволяет быстро создавать «Акт о приемке выполненных работ» КС-2, на основании которого исполнитель сдает, а заказчик принимает выполненные работы. В форме необходимо указать такую информацию, как отчетный период, реквизиты, номенклатуру работ и т.д. Удобство состоит в скорости заполнения — все нужные данные “подтягиваются” автоматически в разрезе договоров, что значительно экономит время и исключает ошибки.

Расчет с заказчиком осуществляется с помощью документа «Справка о стоимости выполненных работ». В программном решении БИТ.СТРОИТЕЛЬСТВО/Подрядчик также реализована возможность быстрого заполнения и вывода формы № КС-3 на печать.

Из видео вы узнаете, как использовать возможности облачного сервиса БИТ.СТРОИТЕЛЬСТВО 365 стоимостью от 2900 рублей в месяц для автоматизации бухгалтерского и управленческого учета. Облачная версия также позволяет быстро заполнять формы КС-2, КС-3, эффективно контролировать взаиморасчеты с заказчиками, вести учет по объектам строительства.

Объявление

КриптоПро 3.6, 3.9, 4.0 и т.д.

Добрый день.

Изучая документацию на КриптоПро 4.0 R4 и сравнивая ее с версией 3.9 R2 обнаружил отличия в описании использования ПАКов для различных исполнений (КС1, КС2, КС3).

В документах Руководство администратора безопасности. Общая часть на версию 3.9 пишется

Для защиты класса КС1 используются организационно-технические меры, обеспечиваемые администратором безопасности.

Для защиты классов КС2 и КС3 используются ПАК защиты от НСД и организационно-технические меры, обеспечиваемые администратором безопасности.

В версии 4.0. такие формулировки отсутствуют. Однако есть пункт 15.6. Требования по использованию в СКЗИ программно-аппаратных средств защиты от НСД

В качестве программно-аппаратных средств защиты от НСД в СКЗИ могут использоваться Программно-аппаратный комплекс «КРИПТОН-ЗАМОК», электронный замок «Соболь», АМДЗ «Аккорд» и АПМДЗ «МАКСИМ-М1».

Также в разделе 16 Требования по криптографической защите имеется пункт 13. При функционировании СКЗИ должны выполняться требования эксплуатационной документации на используемый ПАК защиты от НСД.

Неужели для КриптоПро КС1 теперь требуется использовать ПАК СЗИ?